آموزش تصویری و مرحله به مرحله افزایش امنیت وردپرس توسط iThemes Security

آموزش تصویری و مرحله به مرحله افزایش امنیت وردپرس توسط iThemes Security

نصب و فعالسازی iThemes Security

در ابتدا می بایست افزونه ی iThemes Security را بر روی وردپرس سایت خود نصب و فعال نمایید. بدین منظور می توانید از 2 طرق اقدام نمایید :

- روش اول دانلود مستقیم

دانلود افزونه ی iThemes Security

- روش دیگر به این صورت می باشد که از داخل مدیریت وردپرس و از قسمت افزونه ها آن را نصب و فعال نمایید.

- وارد محیط مدیریت وردپرس سایت خود شوید.از پانل سمت راست، قسمت افزونه ها، زیر منوی افزودن را انتخاب نمایید.در نوار جستجو عبارت Better Security را تایپ نمایید و کلید Enter را فشار دهید تا جستجو انجام شود.در این مرحله لیستی از موارد مطابق با عبارت مورد جستجو برای شما ظاهر می گردد. گزینه ی اول iTheme Security (Formerly Better WP Security) می باشد، بر روی دکمه ی «نصب» کلیک نمایید.پس از اتمام مراحل نصب افزونه ، بر روی لینک «فعال سازی افزونه» کلیک نمایید.هم اکنون افزونه ی مورد نظر شما نصب و آماده ی استفاده می باشد!

شروع بکار با iThemes Security

پس از فعالسازی این افزونه به منو های مدیریت وردپرس شما گزینه ای تحت عنوان Security افزوده خواهد شد.

برای شروع به کار با افزونه ی iThemes Security از منوی Security زیر منوی Dashboard را انتخاب نمایید.

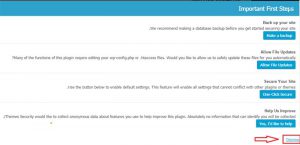

قبل از ورود به داشبورد با پنجره ای مطابق تصویر مواجه خواهید شد که می توانید به 2 صورت اقدام نمایید:

- موارد امنیتی پیشنهادی را اعمال نمایید. این موارد به صورت مختصر به صورت زیر می باشند:

- Backup Your Site: تهیه ی بکاپ ازدیتابیس

- Allow File Updates: اجازه ی دسترسی و ویرایش فایل های .htaccess و wp-config.php

- Secure Your Site: با اعمال این گزینه تمامی تنظیمات پیش فرض به جهت عدم اختلال در پلاگین ها

- بر روی Dismiss کلیک نمایید و به صورت دستی تمامی موارد امنیتی سایت خود را بررسی و رفع نمایید.

در این مرحله وارد محیط داشبورد iThemes Security خواهید شد. در قسمت پایین تر از صفحه ی داشبورد، بخشی تخت عنوان Security Status وجود دارد.

در این بخش می توانید اقدامات امنیتی با اولیت بالا (High)، متوسط (Medium) و کم (Low) را به ترتیب با رنگ های قرمز ، زرد و آبی مشاهده نمایید. همانطور که مشخص می باشد ، موارد با اولویبت بالا حساس و ضروری بوده و میبایست حتما اعمال گردند. پس از آن موارد با درجه ی حساسیت متوسط و در نهایت موارد کم اهمیت تر!

اما به این نکته نیز توجه داشته باشید که برای سایت های مختلف اعمال تمامی این موارد می تواند ضروری یا غیر ضروری باشد. برای مثال در یک سایت معمولی نیازی به اعمال تمامی موارد نمی باشد ولی برای یک سایت بزرگ و مهم اعمال آن ها می تواند بسیار مفید واقع شود.

نکته: تمامی این موارد امنیتی را می بایست با نهایت دقت و اطمینان اعمال نمایید.

در ادامه به ترتیب موارد امنیتی سایت وردپرسی خود را تامین خواهیم کرد. با ما همراه باشید!

موارد با اولیت بالا High Level

-

The admin user still exists

این قابلیت امنیت بیشتری را برای سایت شما فراهم خواهد نمود. بدین ترتیب با فعال سازی این گزینه می توانید ویژگی های مشترک بین سایت های وردپرسی را برای سایت خود تغییر داده و از مورد هدف قرار داده شدن برای هکرها جلوگری نمایید. این قابلیت نام و ID یوزر مدیر سایت شما را تغییر داده و مدیریت سایت شما را ایمن تر می کند.

توجه کنید قبل از انجام این اقدام می بایست از اطلاعات دیتابیس خود بکاپ تهیه کنید.

- بدین منظور بر روی Fix it کلیک نمایید.

- تیک مقابل گزینه ی Enable Change Admin User را به حالت انتخاب شده قرار دهید تا سایر موارد برای شما نمایان شوند.

- در کادر مقابل New Admin Username نام کاربری ادمین جدید را وارد نمایید.

- تیک مربوط به گزینه ی Change User ID 1 را جهت تغییر ID مدیر فعال کنید.

- در نهایت بر روی Save Admin User کلیک نمایید.

- در این مرحله میبایست مجدد به مدیریت وردپرس خود را نام کاربری جدید لاگین نمایید.

-

Your login area is not protected from brute force attacks

این گزینه اطلاع می دهد که سایت شما در مقابل حملات Brute Force ایمن نمی باشد و می بایست این مورد امنیتی را برطرف نمایید.

بدین منظور بر روی دکمه ی it Fix کلیک نمایید.

افزونه ی iThemes Security به صورت خودکار مواردی که میبایست انتخاب نمایید را به شما نشان می دهد و با هایلایت زرد رنگ آن را متمایز می کند.

در ابتدا می بایست کلید API جهت استفاده از این امکان را دریافت نمایید، بدین منظور :

- آدرس ایمیل خود را در کادر مقابل Get your iThemes Brute Force Protection API Key وارد نمایید.

- گزینه ی Receive email updates about WP Security from iThemes را انتخاب نمایید

در نهایت بر روی Save All Changes کلیک نمایید.

- در این مرحله می بایست ایمیل خود را بررسی نمایید. کلید API اختصاصی سایت شما به ایمیلتان ارسال خواهد شد.

هم اکنون API Key سایت شما فعال شده است، جهت فعال سازی Brute Force Protection به ادامه ی مراحل می رویم:

- از تب Setting مجدد به قسمت Brute Force Protection مراجعه نمایید.

- گزینه ی Enable local brute force protection را انتخاب نمایید. در این مرحله یکسری تنظیمات برای شما نمایان خواهند شد.

Max Login Attempts Per Host : تعداد دفعات مجاز برای هرکاربر برای لاگین به مدیریت وردپرس قبل از اینکه هاست یا کامپیوتر آن قفل یا Lock شود.

Max Login Attempts Per User : تعداد دفعات مجاز برای هرکاربر برای لاگین به مدیریت وردپرس قبل از اینکه نام کاربری آن قفل یا Lock شود.

Minutes to Remember Bad : تعداد دقیقه ای که لاگین ناموفق نگه داشته خواهد شد.

Automatically ban “admin” user : این گزینه کاربر ادمین را به صورت خودکار مسدود خواهد کرد. اگر هنوز نام کاربر ادمین خود را تغییر نداده اید از ذخیره ی تغییرات خودداری نمایید. با انتخاب این گزینه در صورت تلاش برای لاگین به مدیریت سایت با نام کاربری Admin، هاست شما مسدود می گردد.

در نهایت بر روی Save All Changes کلیک نمایید.

-

Your site is not performing any scheduled database backups

در این قسمت در رابطه با بکاپ گیری از دیتابیس و اطلاعات سایت شما هشدار داده شده است که میبایست بکاپ گیری دوره ای سایت خود را فعال نمایید. بدین منظور بر روی دکمه Fix it کلیک کنید

- در صفحه ی باز شده از قسمت Schedule Database Backups تیک مربوط به گزینه ی Enable Scheduled Database Backups را فعال نمایید. بدین ترتیب بکاپ گیری شما به صورت دوره ای انجام خواهد شد.

- از قسمت Backup Interval در کادر مقابل Days مقدار تعداد روز بین بکاپ گیری ها را مشخص نمایید. برای مثال با وارد نمودن عدد 3، تعیین می کنید که هر 3 روز بکاپ گیری از دیتابیس و اطلاعاتتان انجام شود.

- در نهایت بر روی Save All Changes کلیک نمایید.

-

Malware scanning is not enabled

این گزینه مربوط به اسکن سایت در مقابل بدافزار ها می باشد. بدین منظور بر روی دکمه ی Fix it کلیک نمایید.

- از قسمت Enable Malware Scanning تیک مربوط به گزینه ی Enable malware scanning. را فعال نمایید.

برای استفاده از این گزینه نیز به API Key نیاز دارید. برای دریافت کلید API به صورت زیر اقدام نمایید:

- ابتدا به یک کانکشن خارج از ایران نیاز دارید . به دلیل تحریم ها این سایت برای ip های داخل ایران باز نخواهد شد. هم چنین یک اکانت جیمیل جدید بسازید که موقعیت جغرافی آن را با یک کشور دیگر تنظیم نموده باشید.

- به سایت virustotal.com مراجعه نمایید.

- مطابق تصویر بر روی Join our community کلیک نمایید.

- فرم مربوطه را تکمیل نمایید.

- بر روی sign up کلیک نمایید.

- در این مرحله یک ایمیل حاوی لینک فعالسازی برای شما ارسال خواهد شد. به آدرس ایمیل خود رجوع کرده و لینک موجود در ایمیل مربوطه را تایید نمایید تا اکانت شما فعال گردد.

- هم اکنون وارد اکانتی که ایجاد نموده اید شوید. مطابق تصویر ، منوی کاربری خود را باز نموده و بر روی گزینه ی My API Key کلیک نمایید.

- API Key خود را دریافت نمایید و آن را در جایی ذخیره کنید.

در این مرحله شما کلید API مربوط به فعال سازی Malware scanning را دریافت نموده اید! جهت فعالسازی این ابزار به ادامه ی مراحل می رویم:

- در کادر مقابل API Key کلید API خود را وارد نمایید.

- در نهایت بر روی Save All Changes کلیک نمایید.

-

You are not enforcing strong passwords for any users

این گزینه در مورد گذرواژه های شما هشدار می دهد که میبایست از رمزعبور های قوی استفاده نمایید. در صورتیکه این گزینه فعال شده باشد و بخواهید از یک رمز عبور ساده تعریف نمایید ، آن را قبول نخواهد کرد.

- بدین منظور بر روی دکمه ی Fix it کلیک نمایید.

- از قسمت Strong Passwords تیک مربوط به گزینه ی Enable strong password enforcement. را فعال نمایید. با انتخاب این گزینه تنظیمات جدیدی برای شما نمایان خواهد شد.

- از لیست کشویی مقابل Select Role for Strong Passwords برای مثال مدیر را انتخاب نمایید. برای سطوح کاربری نویسنده، ویرایشگر، مشترک و مشارکت کننده نیز میبایست همین کار را انجام دهید.

- در نهایت بر روی Save All Changes کلیک نمایید.

-

User nicknames may be the same as their login name. This means their login user name may be publicly available throughout the site

این گزینه در مورد نام های مستعار کاربران سایت شما هشدار می دهد. بدین منظور هکر ها می توانند نام کاربری ورد به ادمین سایت را از طریق نام مستعار نوسندگان سایت تشخیص دهند . بنابر این الزامی می باشد که کاربران نام های مستعار خود را در هنگام به روز رسانی یا ایجاد یک پروفایل جدید به صورت منحصر بفرد و مجزا از نام کاربری که با آن به سایت لاگین می کنند تعریف نمایند. بدین ترتیب می توانید از حملاتی که جهت بدست آوردن نام های کاربری از کد های موجود در صفحات نویسندگان انجام می شود ممانعت نمایید.

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت Force Unique Nickname تیک مربوط به گزینه ی Force users to choose a unique nickname را فعال نمایید.

- و در نهایت بر روی Save All Changes کلیک نمایید.

موارد با اولیت متوسط Medium Level

1- Your website is not protected against bots looking for known vulnerabilities. Consider turning on 404 protection

هکری که قصد یافتن صفحه ی ادمین سایت شما را دارد در تلاش است با تست کردن آدرس های مختلف بر روی سایت شما آن را بیابد! بنابر این با وارد نمودن آدرس هایی که وجود ندارند مرتب خطای 404 دریافت خواهد نمود. این گزینه به شما کمک می کند کاربرانی که به صورت غیر طبیعی با خطای 404 مواجه می شوند بلاک شوند.

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت 404 Detection تیک مربوط به گزینه ی Enable 404 detection را فعال نمایید تا این ویژگی بر روی وردپرستان فعال گردد.

- گزینه ی Minutes to Remember 404 برای تعیین بازه زمانی بررسی خطا می باشد. یعنی خطاهای 404 در 5 دقیقه ی گذشته مورد بررسی قرار گیرند.

- گزینه ی Error Threshold برای تعیین تعداد خطای قابل دریافت قبل از بن شدن می باشد. یعنی کاربر پس از برخود با 20 خطای 404 بلاک شود. در صورتیکه این گزینه با عدد 0 مقدار دهی شود کاربر بلاک نخواهد شد.

- بر روی Save All Changes کلیک نمایید.

توجه داشته باشید می توانید ip خودتان را در صورتیکه استاتیک می باشد در لیست سفید این پلاگین قرار دهید تا در صورت مواجه شدن با خطای 404 بلاک نشوید.

برای قرار دادن ip در لیست سفید:

- از سربرگ Setting ، بخش Global Setting، قسمت Lockout White List می توانید ip خود را وارد نمایید.

با کلیک بر روی دکمه ی Add my current IP to Whitelist آدرس ip فعلی شما به لیست سفید افزونه خواهد شد. توجه داشته باشید این مورد برای ip های استاتیک مناسب می باشد.

- از قسمت Lockout Period می توانید مشخص نمایید هرکاربر در هر بار بن شدن به چه مدتی بلاک بماند.

- از قسمت Blacklist Threshold می توانید مشخص نمایید پس از چند بار بلاک شدن کاربر خاطی تلقی شده و ip آن از دسترسی به سایت محروم گردد.

- از قسمت Blacklist Lookback Period می توانید اتمام محرومیت کاربر را تعیین نمایید. یعنی پس از گذشت چند روز بتواند به سایت دسترسی داشته باشد.

- در نهایت تنظیمات را ذخیره نمایید.

-

Your WordPress Dashboard is available 24/7. Do you really update 24 hours a day? Consider using Away Mode

این گزینه برای کاربرانی مناسب می باشد که همیشه در زمان مشخص شده ای از روز به مدیریت سایت خود مراجعه می نمایند. برای مثال از ساعت 5 تا 8 بعد از ظهر روز های شنبه تا پنج شنبه. بنابر این با استفاده از Away Mode می توانید داشبودر وردپرس خود را فقط برای این ساعات فعال نمایید و در ساعات دیگر غیر قابل دسترس باشد.

قبل از شروع فعالسازی این گزینه ، به این نکته ی مهم توجه داشته باشید که ساعت کنونی وردپرس با ساعت کنونی کشور یکسان باشد. از بخش Away ساعت وردپرس قابل مشاهده خواهد بود.

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت Away Mode تیک مربوط به گزینه ی Enable away mode را فعال نمایید.

- از قسمت Type of Restriction می توانید نوع محدودیت را به صورت روزانه یا یک ساعت مشخص در روز تعیین کنید. بدین صورت در زمان های مشخص شده داشبورد شما غیر فعال خواهد بود

با انتخاب One Time می بایست تاریخ شروع و پایان را تنظیم نمایید و با انتخاب Daily ساعت شروع و پایان را میبایست تنظیم نمایید.

- در آخر بر روی Save All Changes کلیک نمایید.

نکته : این مورد توسط ما تست نشده و توصیه می گردد در صورت نیاز با نهایت دقت انجام شود .

-

Your website is not looking for changed files. Consider turning on file change detections

همانطور که می دانید حتی بهترین راه حل های امنیتی نیز می توانند شکست بخورند و شخصی به نحوی به سایت شما دسترسی یابد. حال از کجا متوجه شویم که اطلاعات ما درخطر می باشند؟! این ابزار فایل های نصب شده ی وردپرس را بررسی می کند و هر بار فایل ها را با آخرین بررسی انجام شده مطابقت می دهد . در نتیجه در صورت مشاهده ی تغییرات در ساختار فایل ها متوجه می شود که این فایل ها تغییر یافته اند و به شما هشدار می دهد.

برای فعال سازی این پلاگین به صورت زیر اقدام نمایید:

- بر روی Fix it کلیک نمایید.

- از قسمت File Change Detection تیک مربوط به گزینه ی Enable File Change detection را فعال نمایید. تنظیمات دیگری برای شما نمایان خواهد شد که نیازی به تغییر مقادیر پیش فرض نمی باشد.

- نهایتا بر روی Save All Changes کلیک نمایید.

-

Your WordPress Dashboard is using the default addresses. This can make a brute force attack much easier

این گزینه درمورد تغییر مسیر داشبورد وردپرس سایتتان هشدار می دهد. مسیر پیش فرض می تواند حملات Brute force بر روی مدیریت وردپرس سایتتان را بسیار آسان نماید بنابر این اعمال این مورد امنیتی الزامی می باشد.

نکته: توجه نمایید تغییر مسیر داشبورد ممکن است مشکلاتی را نیز ایجاد نماید و این کار را می بایست با دقت انجام دهید.

همچنین در صورتیکه این گزینه برای شما فعال نبود، میبایست ابتدا پیوند های یکاتای سایت خود را فعال نمایید و سپس به ادامه ی مراحل بروید. جهت فعال سازی پیوند های یکتا ، از منوی تنظیمات، پیوندهای یکتا را انتخاب نمایید و مطابق با نیازتان یکی از موارد را فعال نمایید. پس از آن به ادامه ی مراحل رجوع نمایید:

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت Hide Backend تیک مربوط به گزینه ی Enable the hide backend feature را فعال نمایید. با فعال نمودن این گزینه تنظیمات دیگری برای شما نمایان خواهد شد.

- در کادر مقابل گزینه ی Login Slug می توانید نام مورد نظر خود جهت ورود به داشبورد را وارد نمایید. توجه نمایید با ذخیره ی این تغییرات از این به بعد مسیر ورود شما از http://YourDomain.com /wplogin به http://YourDomain.com/newname تبدیل خواهد شد، پس این نام را فراموش نکنید!

- در آخر بر روی Save All Changes کلیک نمایید.

هم اکنون می بایست مجدد به داشبورد خود با آدرس جدید لاگین نمایید. در صورتیکه شخصی قصد نفوذ به داشبورد شما را داشته باشد، و مسیر جدید داشبورد شما را ندارد ، با ورود به مسیر قبلی در اولین قدم با پیغام «این صفحه وجود ندارد» مواجه خواهد شد! پس این مورد در تامین امنیت می تواند بسیار موثر باشد.

-

You are not protecting common WordPress files from access. Click here to protect WordPress files

این گزینه در مورد عدم محافظت از فایل های سیستمی وردپرس هشدار می دهد. با فعال سازی پروتکت مربوطه از دسترسی عموم کاربران به فایل های readme.html, readme.txt, wp-config.php, install.php, wp-includes, و .htaccessممانعت خواهد شد.

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت System Files تیکت مربوط به گزینه ی Protect System Files را فعال نمایید . با ذخیره ی این تنظیمات فایل های فوق دارای سطح دسترسی خواهند شد که قابل دسترسی عموم نخواهند بود.

- نهایتا بر روی Save All Changes کلیک نمایید.

-

Your WordPress installation is telling every bot that you use WordPress with a special “generator” tag. Click here to fix this

این گزینه در مورد نمایش نسخه ی وردپرسی می باشد که هم اکنون نصب نموده اید بر روی سایتتان. هر نسخه از وردپرس ممکن است باگ هایی داشته باشد که هکر ها از این موضوع اطلاع دارند و بنابر این می توانند با یافتن نسخه ی وردپرس باگ های موجود را تشخیص داده و از آن ها جهت نفوذ و هک سایت شما استفاده نمایند. بنابر این می بایست نسخه ی وردپرس سایت را از دید همگان مخفی نماییم!

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت Generator Meta Tag تیک مربوط به گزینه ی Remove WordPress Generator Meta Tag را فعال نمایید تا نسخه ی وردپرس شما از این به بعد مشخص نباشد.

- نهایتا بر روی Save All Changes کلیک نمایید.

-

Your WordPress installation is allowing users without a user agent to post comments. Fix this to reduce comment spam

این گزینه برای جلوگیری از دریافت کامنت های اسپم می باشد. روبات هایی هستند که فرم هایی حاوی فیلد های روتین را به صورت مرتب پر کرده و نسبت به ارسال فرم اقدام می نمایند. این اسپم های دریافتی می تواند اختلالات شدیدی در سایت ایجاد نماید.

با انتخاب این گزینه می توانید از دریافت کامنت های اسپم که بدون ارجاع بوده و یا عامل کاربری ندارند ممانعت بعمل آورید.

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت Comment Spam تیک مربوط به گزینه ی Reduce Comment Spam را فعال نمایید.

- در آخر بر روی Save All Changes کلیک نمایید.

-

XML-RPC is available on your WordPress installation. Attackers can use this feature to attack your site. Click here to disable access to XML-RPC

این گزینه به حملات بر روی فایل XML-RPC می باشد. این حملات به ارسال مطالب به صورت خودکار مرتبط می باشند. در صورتیکه این گزینه فعال باشد هکر ها به راحتی می توانند سایت وردپرسی شما را مورد حمله قرار دهند پس الزامی می باشد که این گزینه را غیر فعال نمایید.

- برای غیر فعال سازی XML-RPC بر روی Fix it کلیک نمایید.

- از قسمت XML-RPC لیست کشویی مربوط به گزینه ی Disable XMLRPC را باز نموده و Completely Disable XMLRPC را انتخاب نمایید.

این گزینه ویژگی XML-RPC را به صورت کامل از وب سرور غیر فعال خواهد نمود و ایمن ترین انتخاب می باشد. بدین ترتیب این گزینه از عملکرد افزونه هایی مانند Jetpack که به XML-RPC نیاز دارند جلوگیری می نماید.

گزینه ی Only Disable Trackbacks/Pingbacks حملات ممکن از طریق ابزار های Trackbacks و Pingbacks را رد می کند و از ایجاد حملات ممانعت می نماید ولی سایر ابزار های XML-RPC به صورت نرمال عمل خواهند نمود. توصیه می شود گزینه ی Completely Disable XMLRPC که سایت شما را ایمن تر می نماید را انتخاب نمایید.

- در نهایت بر روی دکمه ی Save All Changes کلیک نمایید.

-

Users can execute PHP from the uploads folder

این گزینه هشدار می دهد که کاربران قادر به اجرای فایل های PHP یا شل ها از طریق آپلود فایل می باشند. برای جلوگیری از از آپلود فایل های مخرب در سایت می بایست این گزینه غیر فعال شود.

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت Uploads تیک مربوط به گزینه ی Disable PHP in Uploads را فعال نمایید.

- نهایتا بر روی Save All Changes کلیک نمایید.

-

User profiles for users without content are publicly available. This can make it relatively easy to gain the username of important users

این گزینه به شما هشدار می دهد تا یوزر هایی که 0 پست دارند را غیر فعال نمایید تا برای عموم قابل نمایش و در نهایت نام کاربری های آن ها قابل رویت جهت دسترسی و نفوذ به سایت نباشد. این کار باعث می شود دسترسی روبات ها و هکر ها به نام های کاربری قابل نفوذ سخت تر شود.

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت Disable Extra User Archives تیک مربوط به گزینه ی Disables a user’s author page if their post count is 0 را فعال نمایید.

- در آخر بر روی Save All Changes کلیک نمایید.

-

Your database table prefix should not be wp_

این گزینه در مورد پیشوند جداول دیتابیس هشدار می دهد که به صورت پیش فرض و wp_ می باشد. این مورد یک نکته ی امنیتی می باشد و میبایست حتما پیشوند جداول دیتابیس های ما از wp_ به پیشوند دیگری تغییر داده شود تا دسترسی به آن را سخت تر نماید.

لازم است قبل از ادامه ی مراحل مربوط به این گزینه ، ابتدا دسترسی پلاگین iThemes Security برای دسترسی به فایل wp-config.php و .htaccess را بدهید تا قادر به انجام سایر تنظیمات باشید.

- به سربرگ Setting مراجعه نمایید.

- از قسمت Write to Files تیک مربوط به گزینه ی Allow iThemes Security to write to wp-config.php and .htaccess. را فعال نمایید تا دسترسی iThemes Security به این 2 فایل جهت ویرایش مجاز گردد.

- از پایین صفحه بر روی Save All Changes کلیک نمایید.

هم اکنون به ادامه ی مراحل می رویم:

- برای تغییر پیشوند جداول بر روی Fix it کلیک نمایید.

نکته ای که در اینجا می بایست به آن توجه نمایید این است که حتما از دیتابیس های خود نسخه ی پشتیبان تهیه نموده باشید و پس از آن به صورت آگاهانه این مراحل را دنبال کنید.

- تیک مربوط به Change Table Prefix را جهت تغییر پیشوند جداول دیتابیستان فعال نموده و بر روی دکمه ی change Database Prefix کلیک نمایید.

همانطور که در تصویر مشخص شده است پیشوند جداول سایت هم اکنون از wp_ به vg6qzo9a9g_ تغییر داده شده است.

موارد با اولویت پایین Low Level

این موارد دارای اولویت پایین بوده و فقط مواردی که از همه ضروری تر می باشند را بررسی و رفع می نماییم:

-

Your WordPress Salts have not been changed. You should change them now

اگر در سری اول آموزش های تامین امنیت وردپرس بیاد داشته باشید، در مورد API Key ها و الگوریتم Salt مفصل توضیح داده شد. در صورتی که هنوز از API Key استفاده ننموده باشید و کلید های پیشفرض بر روی وردپرس شما تنظیم شده باشند این گزینه برای شما وجود خواهد داشت.

- بدین منظور بر روی Fix it کلیک نمایید.

- تیک مربوط به گزینه ی Change WordPress Salts فعال نمایید .

- بر روی دکمه ی Change WordPress Salts کلیک نمایید.

- هم اکنون میبایست مجدد لاگین نمایید. در صورتیکه به فایل wp-congif.php مراجعه نمایید نیز می توانید کلید های جدید جایگزین شده را نیز مشاهده نمایید.

-

You are not requiring a secure connection for logins or for the admin area

این گزنیه در مورد کانکشن اتصال به سایت می باشد. با فعال سازی آن اتصال به سایت فقط از طریق کانکشن HTTPS و با پروتکل HTTPS انجام خواهد شد. HTTPS از کد گذاری SSL استفاده می کند و بدین ترتیب اتصال امنی را برقرار می کند. اما توجه داشته باشید سرور مورد استفاده می بایست از SSL پشتیبانی نماید در غیر این صورت دسترسی شما به داشبورد سایتتان قطع خواهد شد.

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت SSL for Login تیک مربوط به گزینه ی Force SSL for Login را فعال نمایید . این گزینه دسترسی به لاگین وردپرس را از طریق ارتباط امن میسر می نماید.

- از قسمت SSL for Dashboard تیک مربوط به گزینه ی Force SSL for Dashboard را فعال نمایید. این گزینه دسترسی به داشبورد وردپرس را از طریق ارتباط امن میسر می نماید.

- در نهایت بر روی Save All Changes کلیک نمایید.

-

You have not disabled directory browsing on your site. Click here to prevent a user from seeing every file present in your WordPress site

این گزینه به شما کمک می کند تا از مرور فایل ها و دایرکتوری هایتان توسط سایر کاربران در صورت عدم وجود فایل index جلوگیری نمایید.

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت Directory Browsing تیک مربوط به گزینه ی Disable Directory Browsing را فعال نمایید.

- در آخر بر روی Save All Changes کلیک نمایید.

-

You are not blocking HTTP request methods you do not need. Click here to block extra HTTP request methods that WordPress should not normally need

این گزینه در مورد متد های HTTP به شما هشدار می دهد. برخی از کاربران می توانند با استفاده از برخی متد ها در اطلاعات سایت شما به راحتی دستکاری هایی را انجام دهند. برای مثال با استفاده از متد delete می توان منبعی را از روی سایت حذف نمود. با غیر فعال نمودن این متد هایی مانند رکوئست های trace، delete یا track نیز غیر فعال خواهند شد. بنابر این کاربران نمی توانند از این متد ها در سایت شما استفاده نمایند.

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت Request Methods تیک مربوط به گزینه ی Filter Request Methods را فعال نمایید.

- بر روی Save All Changes کلیک نمایید.

-

Your installation accepts long (over 255 character) URLS. This can lead to vulnerabilities. Click here to fix this

این گزینه مورد مهمی می باشد. با فعال سازی این مورد، امکان ارسال بیش از 255 کاراکتر که می تواند در یک URL ارسال شود، وجود نخواهد داشت. در واقع می توانید از حملات Script injection و بعبارتی فیلتر Long String محافظت می نماید. هکر ها با استفاده از این قابلیت تلاش می کنند با وارد نمودن URL های طولانی به دیتابیس آسیب های جدی وارد نمایند.

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت Long URL Strings تیک مربوط به گزینه ی Long URL Strings را فعال نمایید.

- بر روی Save All Changes کلیک نمایید.

توجه داشته باشید خودتان نیز از کاراکتر های طولانی استفاده نکنید!

-

Your wp-config.php and .htaccess files are writeable. This can lead to vulnerabilities. Click here to fix this

این گزینه در مورد قابل ویرایش بودن فایل های wp-config.php و htaccess هشدار می دهد. این مورد نیز ضروری بوده و میبایست این 2 فایل بسته به پراهمیت بودنشان حتما غیر قابل ویرایش شوند.

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت File Writing Permissions تیک گزینه ی File Writing Permissions را فعال نمایید. این گزینه پرمیشن فایل های نامبرده را به 0444 تغییر خواهد داد.

- بر روی Save All Changes کلیک نمایید.

هم اکنون اگر به هاست خود و فایل های نامبرده رجوع نمایید می توانید تغییرات داده شده در سطح دسترسی این فایل ها را مشاهده نمایید.

-

Users may still be able to get version information from various plugins and themes. Click here to fix this

این گزینه در مورد اطلاعات افزونه ها و قالب ها هشدار می دهد که میبایست به صورت تصادفی یا Random تغییر داده شوند و تشخیص آن ها را برای کاربران غیر مجاز سخت نماید. یا در مواقعی که نیاز است ورژن وردپرس نمایش داده شود این گزینه به صورت تصادفی ورژن های مختلفی را نمایش خواهد داد.

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت Display Random Version تیک مربوط به گزینه ی Display Random Version را فعال نمایید.

- بر روی Save All Changes کلیک نمایید.

-

Your login page is giving out unnecessary information upon failed login

این گزینه نیز می تواند مفید واقع شود. اگر دقت نموده باشید در مواقعی که در هنگام لاگین به مدیریت وردپرس رمز عبور یا نام کاربری خود را اشتباه تایپ می کنید وردپرس آن را به شما بعنوان خطای لاگین اعلام می کند. برای مثال پیغام می دهد نام کاربری شما صحیح نبوده و یا رمزعبور وارد شده صحیح نبوده! خوب این می تواند به یک هکر در تشخیص نام کاربری صحیح کمک کند و متوجه شود که فقط رمز عبور آن صحیح نمی باشد. بنابر این بهتر است این گزینه را غیرفعال نماییم تا وردپرسمان به هکر ها این اطلاعات را ندهد.

- بدین منظور بر روی Fix it کلیک نمایید.

- از قسمت Login Error Messages تیک مربوط به گزینه ی Disable login error messages را فعال نمایید.

- بر روی Save All Changes کلیک نمایید.

-

You should rename the wp-content directory of your site

این گزینه در مورد تغییر نام پوشه ی wp-content به شما هشدار می دهد. با تغییر نام این پوشه که حاوی بسیاری از اطلاعات مهم می باشد می توانید درجه ی امنیت سایت وردپرسی خود را به سطح بسیار بالاتری برسانید.

به صورت پیشفرض وردپرس کلیه اطلاعات شما حاوی تصاویر، پلاگین ها، تم ها، فایل های آپلودی و .. را در پوشه ی wp-content نگهداری می نماید. اسکن فایل های شما توسط هکر ها با استفاده از این نام بسیار ساده می باشد بنابر این تغییر نام این فایل می تواند از اهمیت بالایی برخوردار باشد.

نکته: این گزینه برای سایت هایی مناسب است که وردپرس خود را تازه نصب نموده اند زیرا اگر سایت شما حاوی اطلاعات حاوی لینک مانند تصاویر باشد، تمامی لینک ها و ارجاعات با تغییر نام این پوشه ازبین خواهند رفت. بنابر این در استفاده از این گزینه نهایت دقت را داشته باشید وابتدا بکاپ سایت خود را تهیه نمایید.

- بدین منظور بر روی Fix it کلیک نمایید.

- تیک مربوط به گزینه ی Enable Change Directory Name را فعال نمایید.

- در فیلد مقابل Directory Name نام مورد نظر خود را وارد نمایید. (ترجیحا نامی غیر قابل معمول باشد)

- بر روی دکمه ی Change Content Directory کلیک نمایید.

هم اکنون اگر به مسیر نصب وردپرس در هاست خود مراجعه نمایید می توانید این پوشه را با نام جدید مشاهده نمایید.

نکته مهم : در آخر فراموش نکنید برای ایجاد دسترسی پلاگین iThemes Security برای اعمال برخی از تنظیمات به فایل های wp-config.php و htaccess سطح دسترسی این فایل ها توسط پلاگین تغییر داده شده و میبایست مجدد سطح دسترسی را بر روی 0400 قرار دهید، این پلاگین بسیار پرکاربرد تر و دارای امکانات بیشتری می باشد. تا اینجا شما را با نحوه ی کار با آن آشنا نمودیم و می توانید با دقت و مطالعه ی بیشتر موارد بیشتری را نیز برای سایتتان اعمال نمایید.